Notice : 해당 자료가 저작권등에 의해서 문제가 있다면 바로 삭제하겠습니다.

연구목적으로 사용하지 않고 악의적인 목적으로 이용할 경우 발생할 수 있는 법적은 책임은 모두 본인에게 있습니다.

실전 악성코드와 멀웨어 분석 – 1장 기초 정적분석 실습 1-1

실전 악성코드와 멀웨어 분석 – 1장 기초 정적분석 실습 1-2

실전 악성코드와 멀웨어 분석 – 1장 기초 정적분석 실습 1-3

실전 악성코드와 멀웨어 분석 – 1장 기초 정적분석 실습 1-4

실전 악성코드와 멀웨어 분석 – 3장 기초 동적 분석 실습 3-1

실전 악성코드와 멀웨어 분석 – 3장 기초 동적 분석 실습 3-2

실전 악성코드와 멀웨어 분석 – 3장 기초 동적 분석 실습 3-3

실전 악성코드와 멀웨어 분석 – 3장 기초 동적 분석 실습 3-4

실습문제 다운로드 받는 곳 : http://nostarch.com/malware

실습 1-3

Lab01-03.exe 파일을 분석하라.

질문

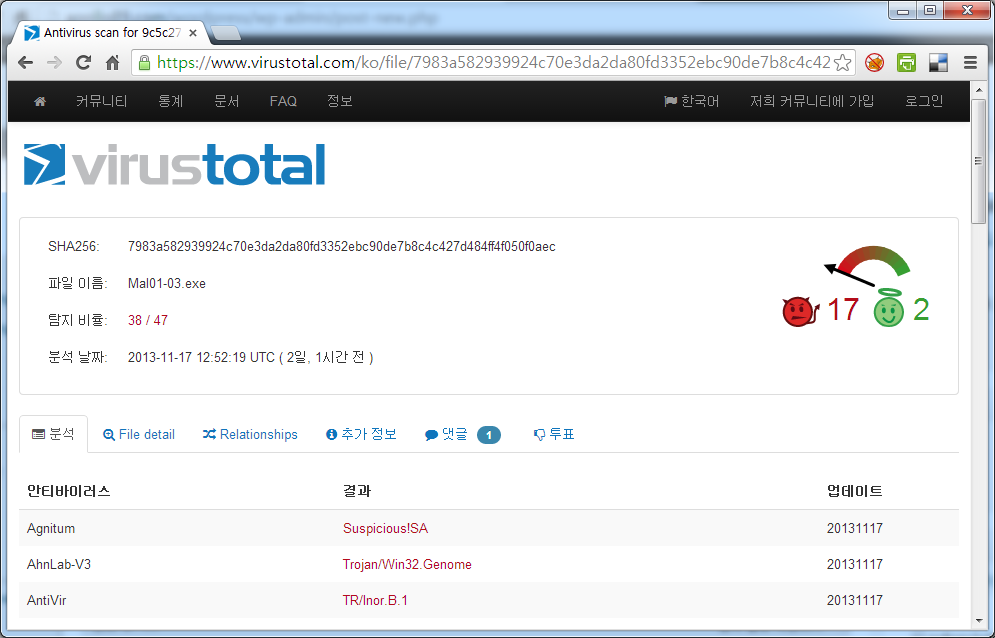

1. http://www.virustotal.com 에 파일을 업로드하자. 기존 안티바이러스에 정의된 것과 일치하는가?

A : 38개의 백신에서 악성코드로 탐지되었다. 대부분의 백신이 Packer(FSG) 또는 Trojan(Genome) 등의 명칭으로 진단한다.

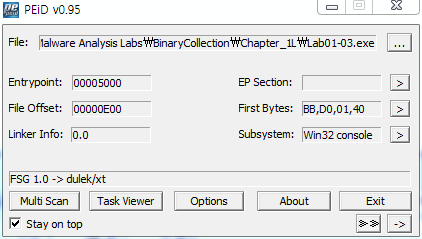

2. 이 파일이 패킹되거나 난독화된 징후가 있는가? 그렇다면 무엇으로 판단했는가? 파일이 패킹되어 있고 가능하다면 언패킹 해보자.

A : FSG 1.0 으로 패킹되어있다. FSG unpacker 를 검색해서 찾아보았지만 구할수 없었고, manual unpacking 하는 것에 대한 정보는 찾을수 있었다.(아직 할줄은 모르겠다..ㅠ)

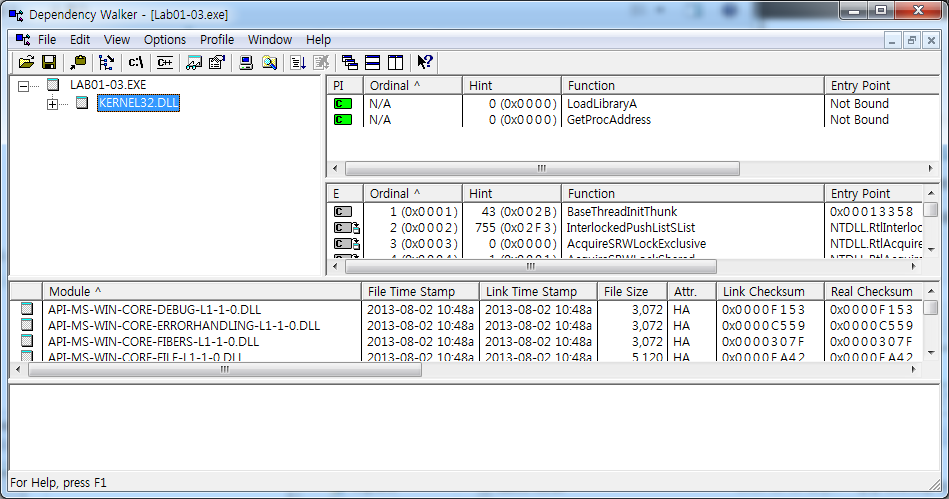

3. 임포트를 보고 악성코드 기능를 알아낼 수 있는가? 그렇다면 어떤 임포트를 보고 알수 있었는가?

A : unpack을 못해서 Dependency Walker 에서 확인해봐도 LoadLibraryA, GetProcAddress 외의 달른 임포트 함수를 볼수 없다..

4. 감염된 시스템에서 악성코드를 인식하는데 어떤 호스트 기반이나 네크워크 기반의 증거를 사용했는가?

A : unpack을 못해서 strings 으로 확인해도 인지할수 있는 문자열은 없다